Netzwerk-Virtualisierung

Netzwerke im Unternehmen virtualisieren

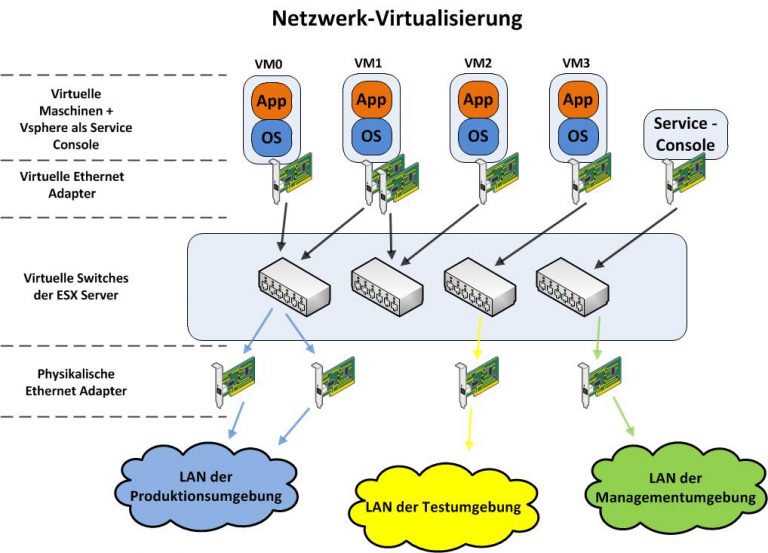

Die Virtualisierung in Unternehmen umfasst nicht nur die Server- und Desktop oder Storage-Komponenten, sondern kann auch im Netzwerkbereich angewendet werden. Allerdings muss hierbei die Hardware gewisse Anforderungen schon erfüllen, um diese auch virtualisieren zu können. Wir erklären hier nun kurz worauf Unternehmen achten müssen und was dazu benötigt wird.

Wobei reine virtuelle Maschinen viel flexibler sind als OS-Container, da sie auch andere Betriebssysteme starten können. Was sie natürlich viel unabhängiger vom Wirtssystem macht. Hierbei wird ein sogenannter Hypervisor gestartet, der dem Benutzer einen kompletten Rechner mit CPU, allen Laufwerken, sowie Arbeitsspeicher etc. vorgaukelt. Zudem kümmert sich der Hypervisor um die Verteilung der kompletten Hardwareressourcen, welche mit einer sogenannten Hardware-Emulation oder -Virtualisierung bzw. im Wege einer sogenannten Paravirtualisierung umgesetzt wird.

Bei dieser Art der Virtualisierung wird von der virtuellen Maschine die gesamte Hardware simuliert, so dass auch für andere Prozessorarchitekturen ausgelegte Betriebssysteme virtualisiert werden können. Dem Gastsystem wird von der Virtualisierungsschicht des Hypervisors vorgegaukelt es sei der alleinige Herr über die gesamte Hardware. Diese Art der Virtualisierung wird hauptsächlich bei Workstation Produkten wie von Parallels oder von VMWare Workstation aber auch bei Microsofts VirtualPC und Linux QEMU genutzt.

Bei der Hardwarevirtualisierung werden die Ressourcen nicht ganz so genutzt. In diesem Fall erhält das Gastbetriebssystem nur einige Teile der physisch vorhanden Hardware in virtueller Form zur Verfügung gestellt. Das Gastsystem bewegt sich somit quasi in einer isolierten Umgebung. Allerdings muss das Gastbetriebssystem für die gleiche Prozessorarchitektur ausgelegt sein wie sein Wirtsystem. Diese Art der Virtualisierung wird von Microsofts Virtual PC, aber auch von KVM oder XEN unterstützt. Allerdings muss der Hypervisor auf modernen Intel- oder AMD-Prozessoren mit den Virtualusierungstechnologien wie VT-x oder Pacifica laufen.

Mit der Paravirtualisierung wird allerdings die größte Leistung erzielt. Hier ist es möglich eine relativ einfache virtuelle Maschine anzulegen, bei der keine Hardware emuliert oder virtualisiert wird. Die Gastsysteme bekommen hierbei eine abstrakte Verwaltungsschicht zur Verfügung gestellt, mit dieser sie dann auf gemeinsam genutzte Ressourcen wie Festplatten oder Netzwerkgeräte zugreifen können.

Netzwerke auf Netzwerkgeräten virtualisieren

Hierbei ist im Gegensatz zur Virtualisierung von Applikationen oder Betriebssystemen bei den virtuellen LAN’s keine virtuell zu erzeugende Hardware im Einsatz. Bei den sogenannten virtuellen LAN’s auch VLAN’s genannt liegt das Hauptaugenmerk auf der Unterteilung größerer Netzwerke. Hierfür gibt es mehrere Gründe:

- Endgeräte sollen flexibel zu Netzwerksegmenten zugeordnet werden können.

- ein bestimmter Datenverkehr wie z.B. VOIP soll priorisiert werden.

- Eindämmung des Broadcast mit diversen Broadcast-Domänen.

- Erhöhung der Sicherheit durch Angriffe durch MAC-Spoofing. Wobei dies auch mit anderen Methoden erreicht werden kann, wobei aber VLAN’s hierbei viel flexibler sind.

Ein Nachteil bei dieser VLAN Lösung ist das die Netzwerkgeräte dementsprechend teuer sind. Allerdings spricht dem wieder entgegen das man auf mehrere Einzelgeräte ohne VLAN-Möglichkeit verzichten kann.

Um diese virtuellen Netzwerke realisieren zu können benötigt man entsprechende Switches mit diesen VLAN Funktionalitäten, um mehrere logische Teilnetzwerke aufbauen zu können, sogenannte VLAN’s. Die moderneren Switches arbeiten in der 3. Schicht des OSI-Modells und stellen auch Router-Funktionalitäten zur Verfügung, um eine Transparenz des Datenverkehrs zu gewährleisten. Zudem garantieren sie auch dafür das diverse Datenpakete nur innerhalb des jeweiligen VLAN’s weitergeleitet werden – und dies unabhängig ob einige VLAN’s über gemeinsame Switches miteinander verbunden sind. Dies kann anstelle der standardisierten Port-Zuweisung bei Switchen über die Zuordnung von MAC- oder IP-Adressen oder anderen speziellen Markierungen innerhalb der VLAN-Datenpakete erfolgen.

Möchte man mehrere Switches zu einem VLAN verbinden, wird für jedes VLAN ein eigenes Kabel benötigt. Um mehrere VLAN’s abbilden zu können, werden sogenannte VLAN-Trunks realisiert. Hierbei werden die Daten der unterschiedlichen Teilnetze per asynchronem Multiplexing über eine einzige Leitung weitergeleitet.

Switches mit tagged VLANs

In der Anfangszeit der VLAN’s gab es nur Port-basierte VLAN’s, wobei hier der Switch Port-weise in mehrere logische Switsches (VLAN’s) unterteilt wurde und mittels Router wiederum verbunden wurde. In der heutigen Zeit werden meist eher sogenannte paketbasierte „tagged“ VLAN’s eingerichtet, wobei hierbei – im Gegensatz zu den Port-basierten VLAN’s – die Datenpakete zusätzliche Markierungen (also sogenannte Tags) erhalten um die Zuordnung zu den VLAN’s zu gewährleisten.

Die gesamten technischen Voraussetzungen für diese Art der VLAN’s ist im Standard IEEE 802.1q beschrieben. Wobei wiederum die Kompatibilität zu den Port-basierten Switches mit dem entfernen bzw. hinzufügen der Tags bei Bedarf erreicht wird. Diese Aufgabe übernimmt meist ein Tagging-fähiger Server oder der Switch selbst am Einspeise-Port.

Switches können solche Datenpakete unverändert weiterleiten, wobei allerdings der empfangende Switch erkennen können muss ob er an ein Tagging-fähiges Gerät sendet oder nicht, in solch einem Fall müsste der Tag dann gelöscht werden.

Alle VLAN- und Tagging fähigen Switche lernen meistens die Konfigurationen der Trunk-Ports automatisch. Dies geschieht in einer ähnlichen Art wie das lernen der MAC-Adressen. Ein Datenpaket mit einer VLAN-ID wird vom Switch automatisch zum richtigen VLAN zugeordnet. Werden allerdings in schneller Abfolge Pakete mit unterschiedlichen VLAN-ID’s empfangen, wird dieser Port vom Switch als Trunk-Port definiert.

Unterschied zwischen statischen und dynamischen VLAN’s

Die Konfiguration von VLAN’s kann statisch oder dynamisch erfolgen. In statischen VLAN’s werden vom Administrator den jeweiligen Ports des Switches feste VLAn-Konfigurationen zugeordnet. Somit ist die Konfiguration im Gegensatz zu den dynamischen VLAN’s unveränderlich und ein Endgerät dieses VLAN’s kann auch nur in diesem kommunizieren.

Bei dynamischen VLAN’s kann die Zuordnung auf Basis der MAC- oder IP-Adresse erfolgen. Allerdings gibt es auch die Möglichkeit die Zuordnung auf der Anwendungsebene nach TCP- oder UDP-Portnummern durchzuführen. Die Zuordnung nach Netzwerkprotokollen ist eine weitere Möglichkeit, so könnte beispielsweise ein TCP/IP-Netz von einem IPX/SPX-Netz separiert werden. Dynamische VLAN’s erlauben beispielsweise auch mobile Endgeräte, wie z.B. Notebooks oder Tablets immer einem bestimmten VLAN zuzuordnen und dies ist egal an welche Netzwerkdose oder WLAN sie angeschlossen sind.

Netzwerkkarte und Betriebssystem in Bezug zur VLAN-Fähigkeit

Mittlerweile gibt es eine diverse Auswahl an VLAN-fähigen Netzwerkkarten, die meisten 100-Mbit oder Gigabit-Karten sind mittlerweile alle VLAN-fähig. Die meisten dieser Karten wiederum können auch mit VLAN-Tags umgehen, allerdings sollte hier auch ein VLAN-fähiges Betriebssystem und die aktuellen Treiber installiert sein.

Bei den aktuellen virtualisierten Betriebssystemen sind auch alle VLAN-fähig, dies trifft auch auf diverse UNIX-Systeme wie AIX, Solaris etc. und Linux zu. Die aktuellen Windows-Server Versionen sind ebenso VLAN-fähig.

Bei den Netzwerkkarten sollte man immer auf die höherwertigen Produkte wie von Herstellern von DEC, 3Com, HP, Intel etc. zugreifen. Hier kann man eigentlich nie etwas falsch machen beim Kauf. Allerdings sollte man darauf achten das es auch aktuelle Treiber für das entsprechende Betriebssystem gibt.

Ihre Anforderungen, unser KnowHow

Die SYSM ist Ihr kompetenter Ansprechpartner wenn es um Netzwerk-Virtualisierung Lösungen geht. Wir bieten Ihnen umfassende Dienstleistungen und Produkte für die Planung, Umsetzung und Betreuung rund um die Themen einer kompletten Netzwerk-Virtualisierung Lösung an. Unser höchstes Ziel ist es den maximalen Mehrwert für Sie zu erzielen und somit gemeinsam Ihre Projekte zum Erfolg zu führen. Dafür stehen wir Ihnen mit unseren Netzwerk-Virtualisierung Experten zur Verfügung.

Testen Sie unser KnowHow im Bereich Netzwerk-Virtualisierung. Wir stellen Ihnen unsere Netzwerk-Virtualisierung Experten gerne zur Verfügung.

Michael Schwab Geschäftsführer